1.引言

随着大语言模型(LLM)的逐步成熟、对话式智能体的广泛验证、AI场景化训练数据的快速积累,以及企业对智能化与目标驱动型AI应用的迫切需求,越来越多的企业将Al数智化转型作为提升核心竞争力的关键,其中Agentic Al的应用成果不仅依赖于单一的技术突破,更在于构建系统性、端到端的落地能力,同时也催生新型Al原生安全风险与数字供应链治理挑战。

2025年是开源供应链攻击威胁加速深化的一年,尤其是针对开源生态的恶意投毒进一步向自动化与复杂化快速演进。从NPM、PyPI等主流仓库的批量投毒,到IDE扩展市场的定向投毒,再到Agentic Al生态的新型投毒攻击,整体呈现出攻击范围扩大化、技术手段智能化以及对抗方式多样化等鲜明趋势。这一年,开源生态发生多起影响重大的供应链投毒事件,其中NPM仓库连续两次Shai-Hulud(代号”沙虫”)恶意蠕虫大规模爆发成为开源供应链投毒攻击的标志性事件,开源生态的信任基石也遭遇极大冲击。

2.供应链投毒攻击态势

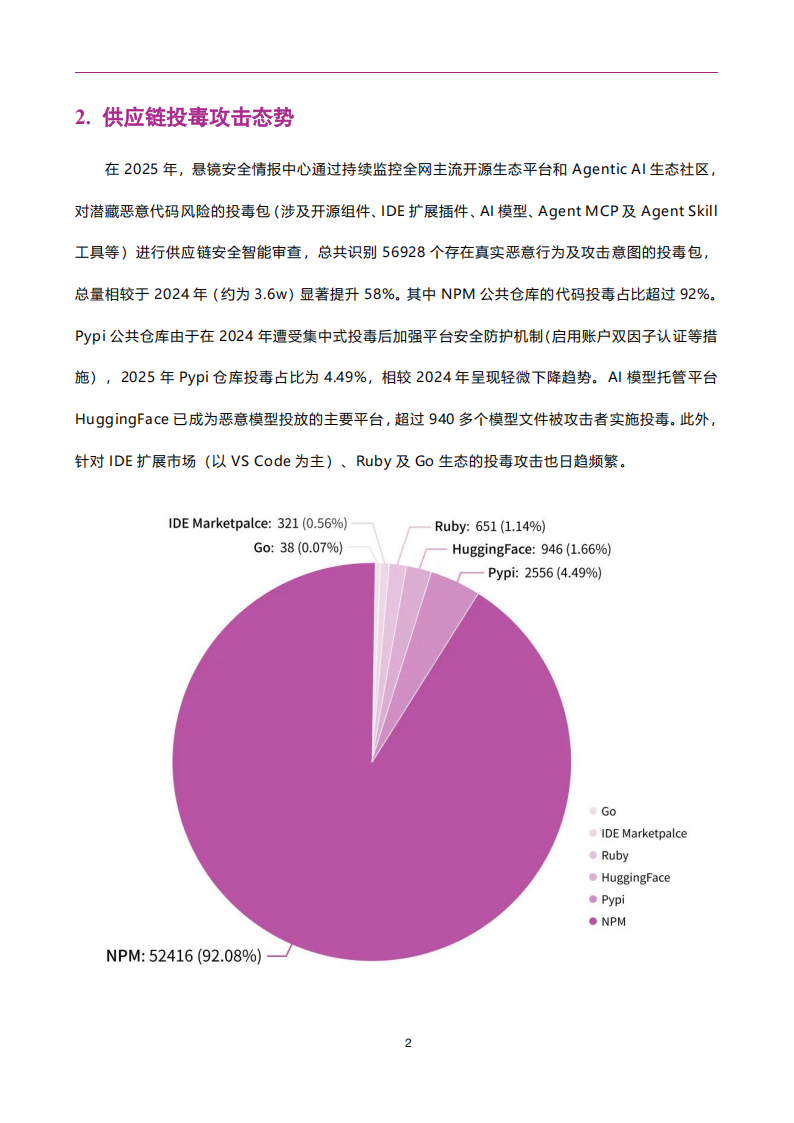

在2025年,悬镜安全情报中心通过持续监控全网主流开源生态平台和Agentic Al生态社区,对潜藏恶意代码风险的投毒包(涉及开源组件、IDE扩展插件、AI模型、Agent MCP及Agent Skill工具等)进行供应链安全智能审查,总共识别56928个存在真实恶意行为及攻击意图的投毒包,总量相较于2024年(约为3.6w)显著提升58%。其中NPM公共仓库的代码投毒占比超过92%。Pypi公共仓库由于在2024年遭受集中式投毒后加强平台安全防护机制(启用账户双因子认证等措施),2025年Pypi仓库投毒占比为4.49%,相较2024年呈现轻微下降趋势。Al模型托管平台HuggingFace已成为恶意模型投放的主要平台,超过940多个模型文件被攻击者实施投毒。此外,针对IDE扩展市场(以VS Code为主)、Ruby及Go生态的投毒攻击也日趋频繁。针对所有恶意投毒包,我们通过多维数字供应链安全纵深分析与溯源评估,识别出投毒包使用的政

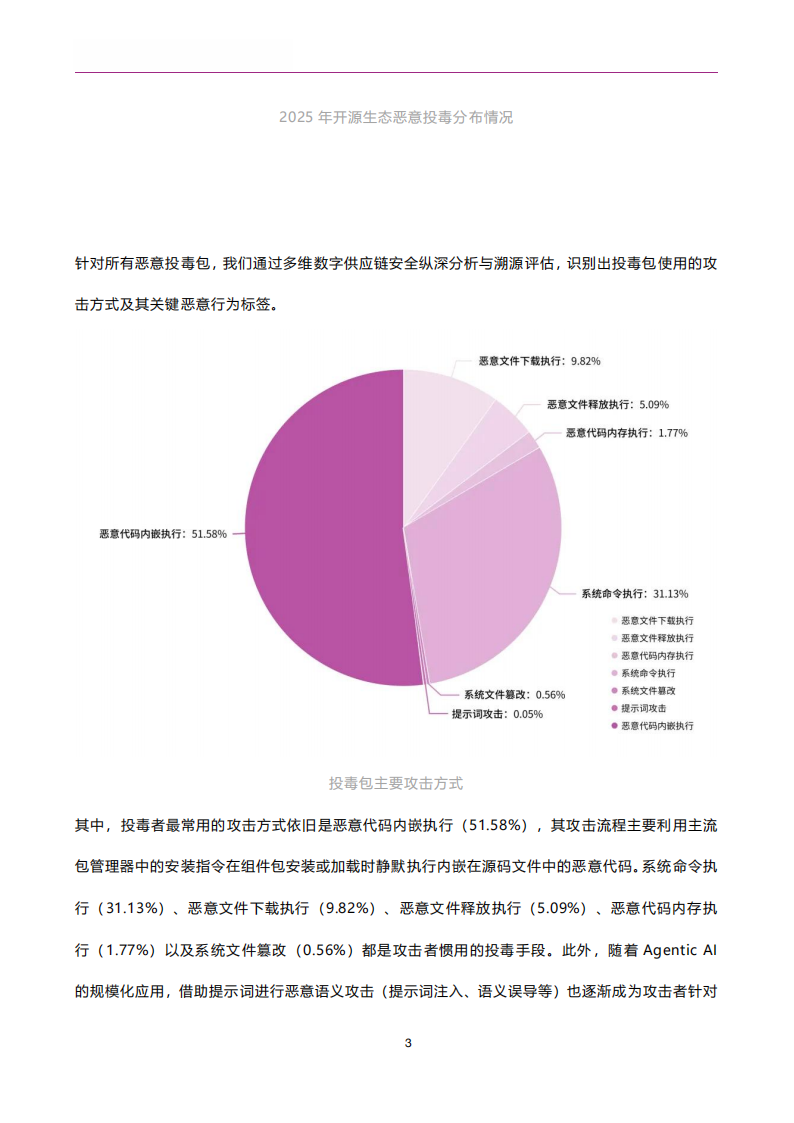

击方式及其关键恶意行为标签其中,投毒者最常用的攻击方式依旧是恶意代码内嵌执行(51.58%),其攻击流程主要利用主流包管理器中的安装指令在组件包安装或加载时静默执行内嵌在源码文件中的恶意代码。系统命令执行(31.13%)、恶意文件下载执行(9.82%)、恶意文件释放执行(5.09%)、恶意代码内存执行(1.77%)以及系统文件篡改(0.56%)都是攻击者惯用的投毒手段。此外,随着AgenticAI的规模化应用,借助提示词进行恶意语义攻击(提示词注入、语义误导等)也逐渐成为攻击者针对AI开源生态投毒的主要新型攻击方式之一。

本文来自知之小站

报告已上传百度网盘群,限时15元即可入群及获得1年期更新

(如无法加入或其他事宜可联系zzxz_88@163.com)